Bueno, yo en su momento estudié en la uni criptografía y me llamaba la atención. Mi hermana hace poco también la curso y hizo un trabajo sobre esto y pensé que está interesante el tema. Un saludo cracks.

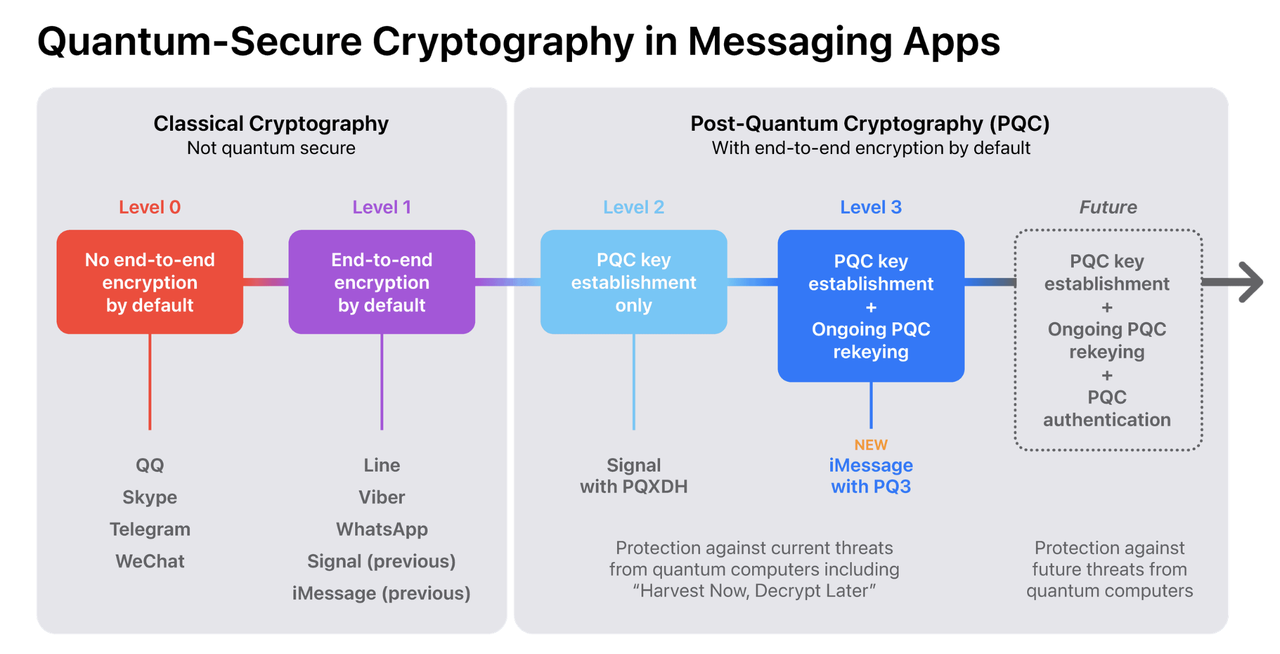

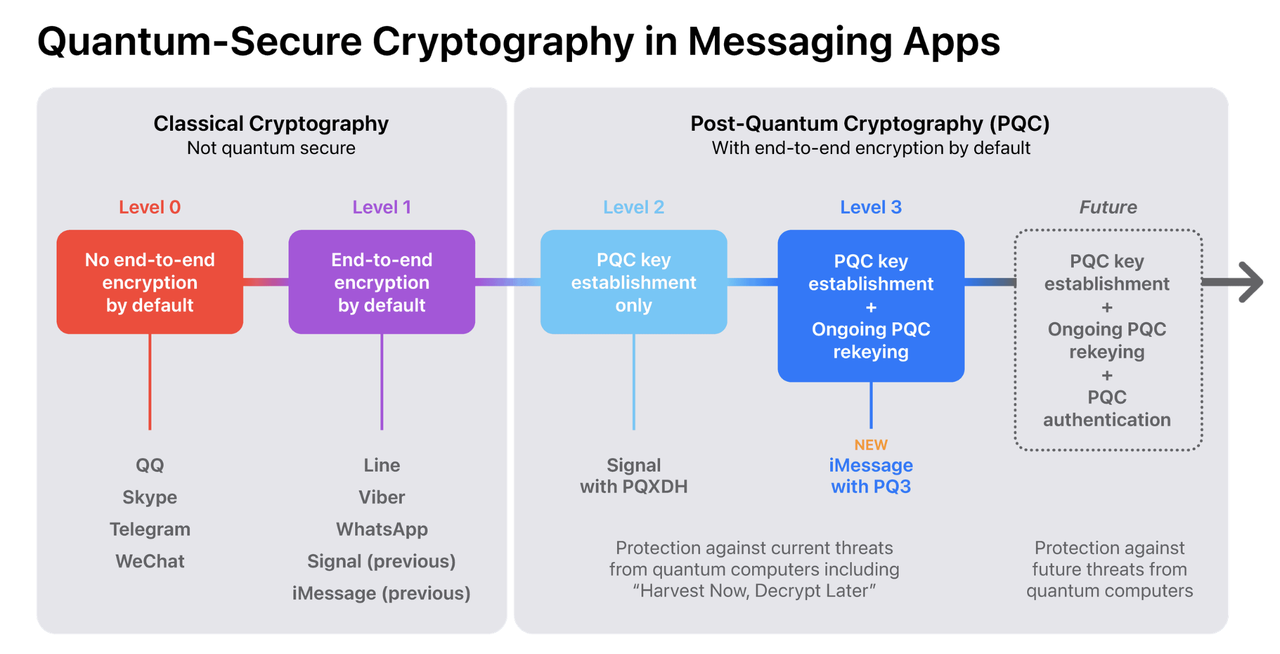

Imaginate, estás tranquilo, navegando por internet, comprando por alguna página random, y de repente, un hacker con un ordenador cuántico comienza a descifrar tu contraseña, tus datos bancarios y todos los nudes que envías por tu teléfono. Los algoritmos de seguridad actuales, como RSA, ECC o Diffie-Hellman, no estarían a salvo. Aunque por ahora no es algo que podamos ver en acción, los ordenadores cuánticos representan una amenaza real para la seguridad de nuestra información en un futuro cercano.

Pero aquí es donde el NIST Post-Quantum Cryptography Standardization Project, liderado por el Instituto Nacional de Estándares y Tecnología de EE. UU., entra en acción. Este proyecto está trabajando en desarrollar algoritmos que sean totalmente resistentes a los ataques de los futuros ordenadores cuánticos. Estos algoritmos serán la nueva barrera de seguridad para proteger nuestra información, como si fueran un escudo anti-hacker cuántico.

En 2022, el NIST presentó los primeros algoritmos listos para evitar que cualquier ruso con un ordenador cuántico y una botella de vodka se nos cuele hasta el fondo. Y entre los seleccionados, tenemos a nuestros nuevos guardianes digitales:

Grandes compañías como Google y Cloudflare ya están empezando a probar estos nuevos algoritmos cuánticos en sus sistemas para ver si realmente son tan efectivos como dicen. Están combinando criptografía clásica con criptografía post-cuántica, asegurándose de que sus infraestructuras sigan siendo seguras a medida que avanzamos hacia la era cuántica.

Los ordenadores cuánticos se están acercando rápidamente, y con ellos la posibilidad de que los algoritmos clásicos, como los que usamos hoy, queden obsoletos. Y no solo los gigantes tecnológicos están involucrados. Sectores como el bancario, telecomunicaciones y hasta gobiernos también se están preparando para adoptar estos algoritmos post-cuánticos.

Es por eso que la transición a la criptografía post-cuántica no es solo un desafío técnico, es una verdadera estrategia empresarial y geopolítica. Las empresas que tomen la delantera en esta transición estarán mejor preparadas para la era cuántica, con más seguridad y confianza.

Imaginate, estás tranquilo, navegando por internet, comprando por alguna página random, y de repente, un hacker con un ordenador cuántico comienza a descifrar tu contraseña, tus datos bancarios y todos los nudes que envías por tu teléfono. Los algoritmos de seguridad actuales, como RSA, ECC o Diffie-Hellman, no estarían a salvo. Aunque por ahora no es algo que podamos ver en acción, los ordenadores cuánticos representan una amenaza real para la seguridad de nuestra información en un futuro cercano.

Pero aquí es donde el NIST Post-Quantum Cryptography Standardization Project, liderado por el Instituto Nacional de Estándares y Tecnología de EE. UU., entra en acción. Este proyecto está trabajando en desarrollar algoritmos que sean totalmente resistentes a los ataques de los futuros ordenadores cuánticos. Estos algoritmos serán la nueva barrera de seguridad para proteger nuestra información, como si fueran un escudo anti-hacker cuántico.

En 2022, el NIST presentó los primeros algoritmos listos para evitar que cualquier ruso con un ordenador cuántico y una botella de vodka se nos cuele hasta el fondo. Y entre los seleccionados, tenemos a nuestros nuevos guardianes digitales:

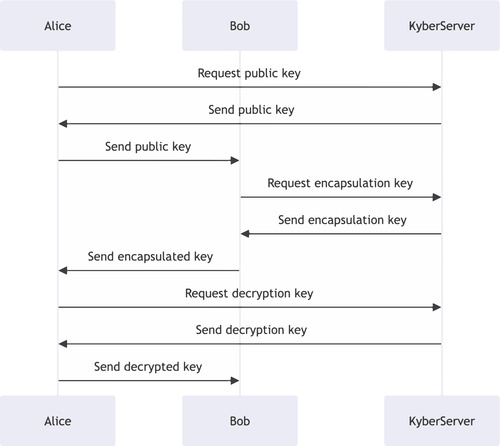

KYBER

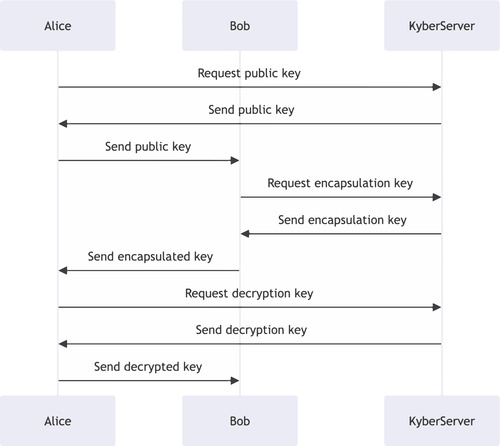

Kyber es un algoritmo que se basa en las misteriosas redes de retículos, que no son nada más que una especie de malla tridimensional que hace que encontrar un punto específico dentro de ella sea súper complicado. Es como tratar de encontrar una aguja en un pajar… pero con mucho más estilo matemático. Además, Kyber usa el concepto de Learning With Errors (LWE), que en pocas palabras es como tratar de resolver un rompecabezas con pistas un poco chafadas, lo que lo hace aún más difícil de romper sin la clave correcta. Este algoritmo es perfecto para cifrar y crear claves, protegiendo conexiones y asegurando que tus chats o contraseñas estén a salvo de los posibles futuros ordenadores cuánticos.

DILITHIUM

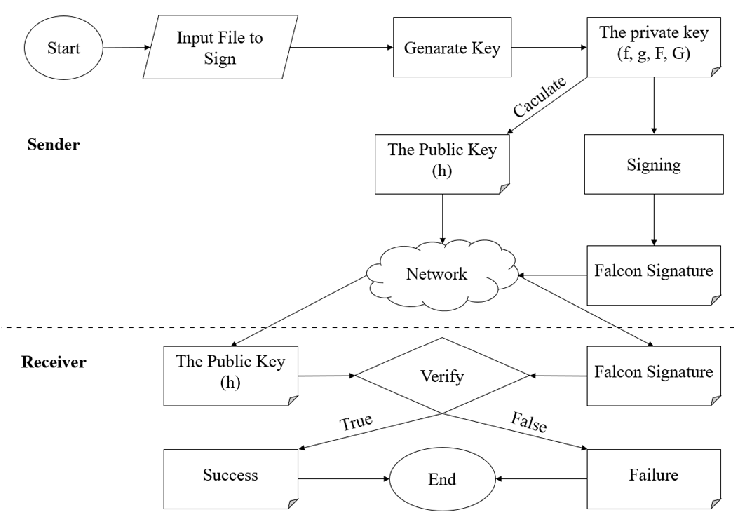

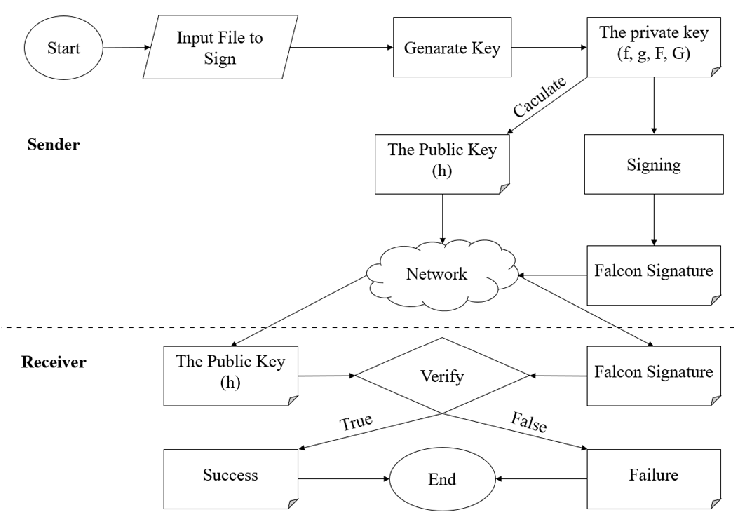

Dilithium, al igual que Kyber, se apoya en las redes de retículos, pero en vez de trabajar con el cifrado, se especializa en las firmas digitales. ¿Qué significa esto? Que Dilithium actúa como un sello digital para verificar que el mensaje que estás recibiendo realmente proviene de quien dice provenir. Imagina que vas a realizar una transacción bancaria online, Dilithium garantiza que la información no ha sido modificada y que es confiable. Además, Dilithium es fácil de implementar, lo que lo hace muy versátil, perfecto tanto para sistemas sencillos como para sistemas mucho más complejos.FALCON (Como el avióncito del tito Sánchez)

Falcon también utiliza redes de retículos, pero con un toque de rapidez y firmas digitales más compactas. Es como el primo rápido de Dilithium, ideal para cuando el espacio y la velocidad son cruciales, como en aplicaciones móviles o sistemas en tiempo real. Eso sí, la implementación es un poco más complicada principalmente por la necesidad de equilibrar alta eficiencia, tamaño pequeño de las firmas y seguridad robusta.

SPHINCS+

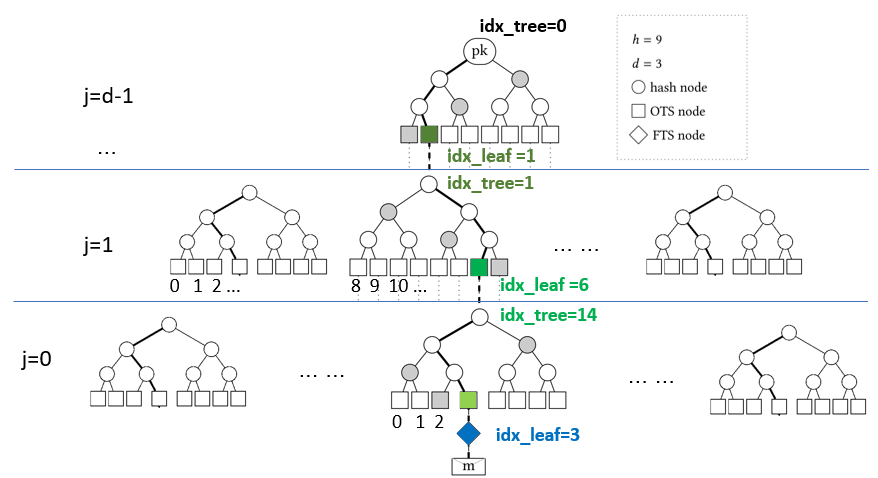

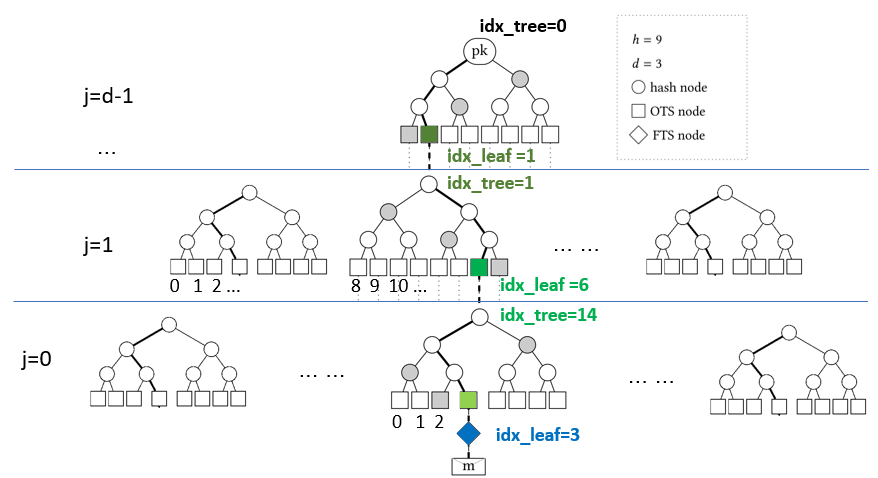

SPHINCS+ es un poco el “rara avis” en este grupo porque no se basa en retículos, sino que usa funciones hash, que son operaciones matemáticas muy rápidas que convierten datos en cadenas únicas de caracteres. Esto lo hace ultra seguro y, además, tiene la ventaja de que no depende de un problema matemático específico, lo que lo convierte en una opción flexible y más resistente ante amenazas futuras. Es como un “sistema todo terreno” para firmas digitales ya que:- No depende de retículos. No depende de un único tipo de problema matemático

- Resistencia frente a ataques cuánticos. No está basado en problemas específicos de redes de retículos o en otros esquemas que podrían ser vulnerables a los ataques cuánticos, es una opción potencialmente más resistente a las futuras amenazas.

- Flexibilidad en su uso. La posibilidad de integrarlo en diferentes sistemas sin necesidad de modificar mucho la infraestructura lo convierte en un "todo terreno"-

- Alta seguridad a largo plazo. Su resistencia no solo frente a ataques cuánticos, sino también frente a ataques tradicionales, lo hace adecuado para proteger datos sensibles durante largos períodos de tiempo.

¿Y qué pasa ahora?

Bueno, aquí viene el dilema: las grandes empresas tendrán que adoptar estos algoritmos sí o sí antes de que los ordenadores cuánticos estén listos para hacer de las suyas. La transición de algoritmos clásicos como RSA y ECC a sistemas post-cuánticos va a llevar su tiempo, ya que es necesario actualizar tanto el software como el hardware. Es como tener que ponerle un motor de Fórmula 1 a un coche viejo. Además, no solo se trata de modificar algunos protocolos, sino que también hay que reorganizar infraestructuras completas. Y claro, el hecho de tener que hacer todo esto mientras se mantiene la compatibilidad con los sistemas tradicionales y se asegura la seguridad durante todo el proceso hace que esta transición sea todo un reto.Grandes compañías como Google y Cloudflare ya están empezando a probar estos nuevos algoritmos cuánticos en sus sistemas para ver si realmente son tan efectivos como dicen. Están combinando criptografía clásica con criptografía post-cuántica, asegurándose de que sus infraestructuras sigan siendo seguras a medida que avanzamos hacia la era cuántica.

Los ordenadores cuánticos se están acercando rápidamente, y con ellos la posibilidad de que los algoritmos clásicos, como los que usamos hoy, queden obsoletos. Y no solo los gigantes tecnológicos están involucrados. Sectores como el bancario, telecomunicaciones y hasta gobiernos también se están preparando para adoptar estos algoritmos post-cuánticos.

Es por eso que la transición a la criptografía post-cuántica no es solo un desafío técnico, es una verdadera estrategia empresarial y geopolítica. Las empresas que tomen la delantera en esta transición estarán mejor preparadas para la era cuántica, con más seguridad y confianza.